"Hacking" là một yếu tố không thể thiếu trong ngành công nghiệp Web3, và nó ngày càng trở nên thú vị hơn mỗi năm.

Theo "Báo cáo an ninh Web3 Skynet Hack3D năm 2025" do công ty an ninh CertiK công bố vào cuối tháng 12 năm 2025, đã có 630 sự cố an ninh trong ngành công nghiệp Web3 vào năm 2025, dẫn đến tổng thiệt hại khoảng 3,353 tỷ đô la, với số tiền bị đánh cắp tăng 37,06% so với năm trước.

3,353 tỷ đô la Mỹ, tương đương khoảng 23,37 tỷ nhân dân tệ, là tổng sản phẩm quốc nội (GDP) của thành phố Liyang, tỉnh Giang Tô vào năm 2024. Con số này, đủ để xóa sạch thành quả lao động cả năm trời của toàn bộ người dân trong một huyện, thực sự đáng báo động.

Trong năm qua, mọi người đều cảm thấy ngành công nghiệp Web3 đang dần trưởng thành, nhưng rõ ràng là đầu tư vào bảo mật vẫn còn chưa đủ. Việc số tiền bị đánh cắp ngày càng tăng qua từng năm là một lời cảnh tỉnh khác đối với ngành công nghiệp phi tập trung này.

"Hoạt động đánh bắt cá" đã trở thành mục tiêu chính của các cuộc tấn công.

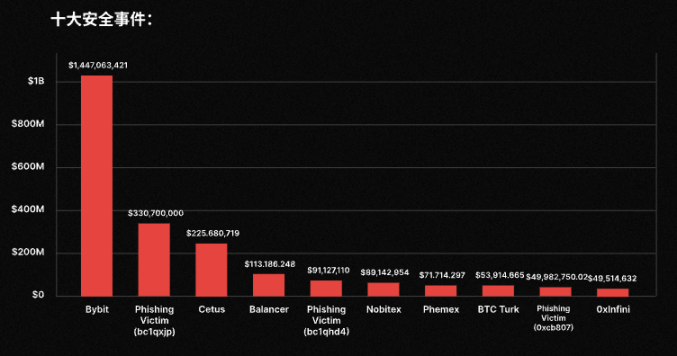

Mặc dù tổng thiệt hại trong năm 2025 tăng hơn 30% so với năm 2024, riêng vụ việc Bybit đã gây ra thiệt hại khoảng 1,4 tỷ đô la. So với năm 2024, số vụ tấn công mạng giảm 137 vụ trong năm 2025, và mức thiệt hại trung bình giảm 35,75% xuống còn 104.000 đô la.

Liên quan đến những thay đổi này trong dữ liệu chi tiết, CertiK đã nêu trong báo cáo của mình rằng mặc dù tần suất các cuộc tấn công quy mô nhỏ sẽ vẫn cao trong năm 2025, nhưng tin tặc đang dần tập trung nguồn lực vào ít cuộc tấn công hơn nhưng có tác động lớn hơn và giá trị cao hơn. Vụ việc Bybit là một ví dụ điển hình, cho thấy hoạt động ngày càng leo thang của các nhóm tin tặc được tổ chức bài bản trong không gian Web3.

Vụ việc Bybit sau đó được chứng minh là do nhóm tin tặc khét tiếng "thuộc sở hữu nhà nước" của Triều Tiên, Lazarus Group, gây ra. So với các cuộc tấn công trước đây nhắm vào các lỗ hổng trong logic mã giao thức, phong cách của Lazarus trong những năm gần đây đã chuyển sang các cuộc tấn công chuỗi cung ứng tinh vi. Các thành viên Lazarus giả danh tin tặc trong tổ chức của họ để xin vào các vị trí phát triển tại nhiều công ty Web3 khác nhau, sử dụng vị trí của mình để tìm hiểu về quy trình chuyển tiền của các công ty, và sau đó tiến hành các cuộc tấn công tinh vi từ bên trong sau khi phát hiện ra các lỗ hổng.

Trong vụ việc Bybit, tin tặc đã xâm nhập vào các thiết bị phát triển Safe và cài đặt mã độc vào giao diện quản lý ví để can thiệp vào các giao dịch đa chữ ký đã được nhân viên Bybit phê duyệt, thay đổi điểm đến của tiền sang tài khoản của chúng. Những cuộc tấn công có tổ chức và được lên kế hoạch từ trước như vậy rất khó ngăn chặn; bất kỳ sơ suất nhỏ nào cũng có thể bị tin tặc khai thác.

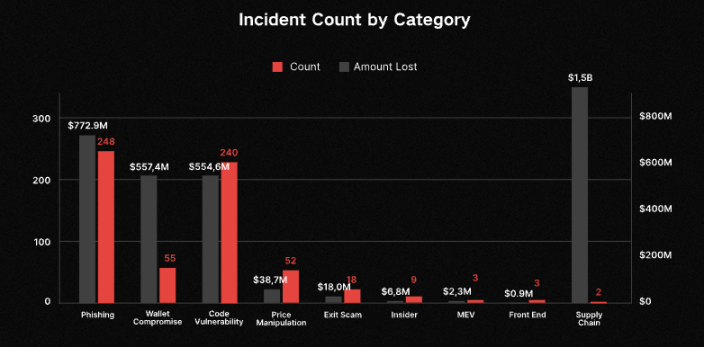

Không tính Bybit là ngoại lệ, các cuộc tấn công lừa đảo (phishing) là phương thức tấn công phổ biến và gây thiệt hại lớn nhất trong năm 2025, với 248 vụ việc gây ra thiệt hại khoảng 773 triệu đô la. Trộm cắp ví điện tử đứng thứ hai về thiệt hại tài chính, với 55 vụ việc gây ra thiệt hại khoảng 557 triệu đô la. Theo quan điểm của tôi, nhiều bạn bè tôi đã bị mất tiền và toàn bộ tài sản trong ví của họ bị chuyển đi một cách không rõ lý do trong năm 2025 do vô tình nhấp vào các liên kết. Do đó, thiệt hại thực tế do hai phương thức tấn công này gây ra có thể vượt quá số liệu thống kê trong báo cáo, và các cuộc tấn công tương tự có thể ngày càng phổ biến hơn trong tương lai.

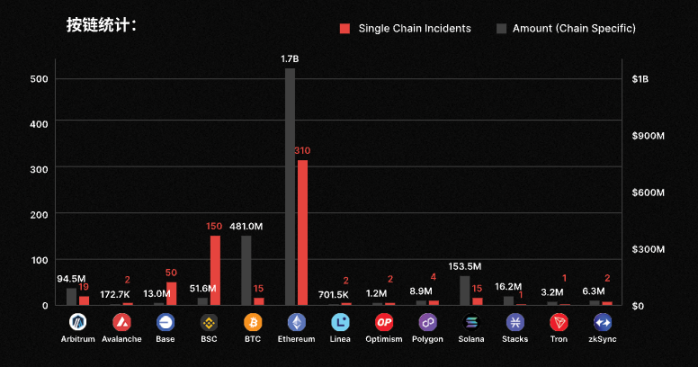

Ethereum chứng kiến số tiền bị đánh cắp lớn nhất do vụ Bybit gây ra; tuy nhiên, nếu không tính khoản tiền 1,4 tỷ đô la bị đánh cắp, Bitcoin trở thành blockchain có số tiền bị đánh cắp cao nhất. Bitcoin, vốn không hỗ trợ hợp đồng thông minh, bị rút sạch tiền trong ví chủ yếu do rò rỉ khóa riêng, các cuộc tấn công lừa đảo và các lý do khác.

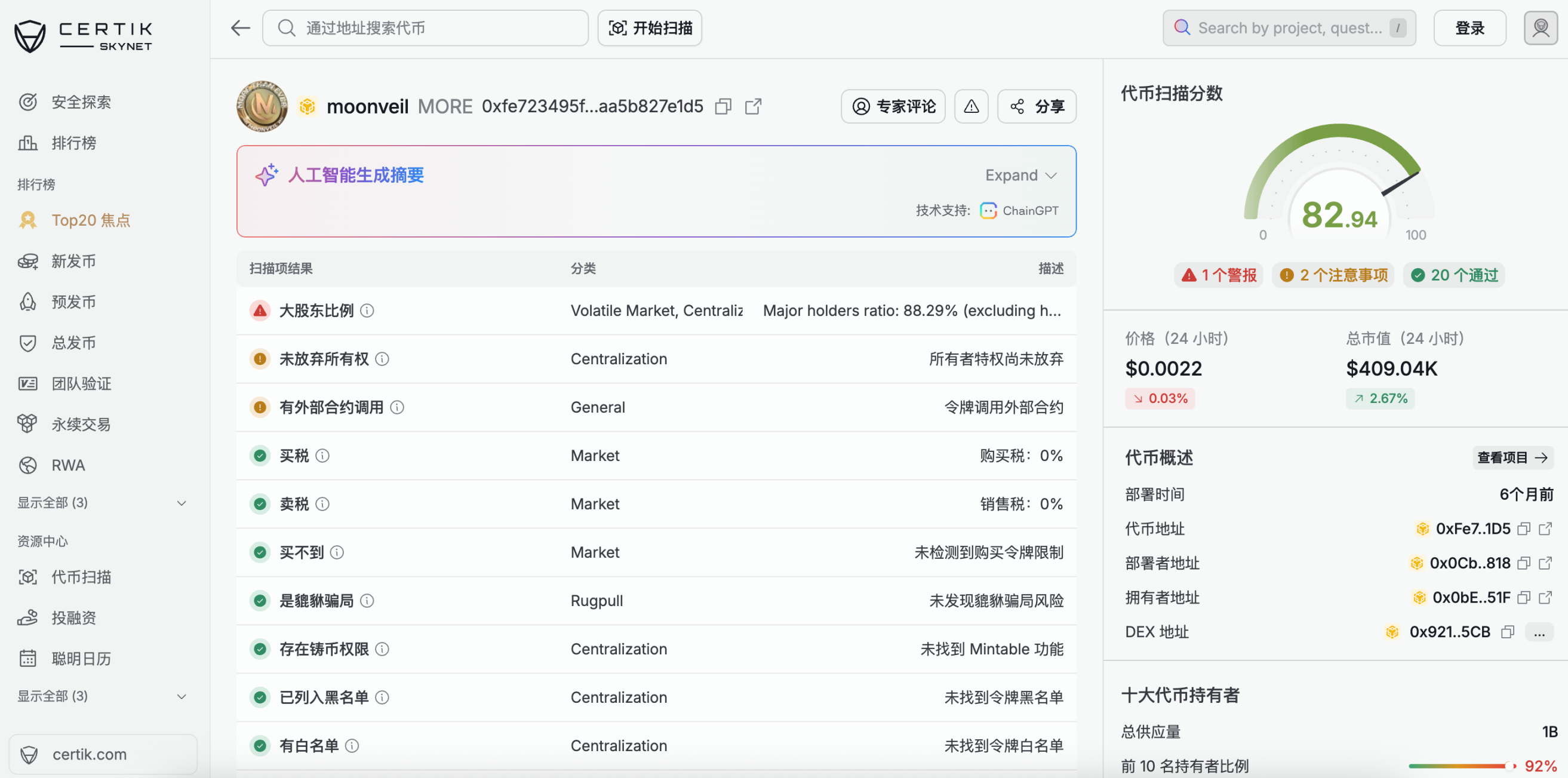

Về các phương thức tấn công đã đề cập trước đó, chúng ta chỉ có thể phân tích nguyên nhân sau khi sự việc đã xảy ra, tự nhắc nhở bản thân phải cảnh giác hơn đồng thời cầu nguyện rằng tin tặc sẽ không nhắm mục tiêu vào chúng ta. Tuy nhiên, có một loại "tấn công" có thể được ngăn chặn trước: "Exit Scam" gây thiệt hại 18 triệu đô la, như đã đề cập trước đó. Loại tấn công này thực chất không phải là một cuộc tấn công chủ động; trong hầu hết các trường hợp, nhà phát hành token đã dành quyền để thao túng các thông số của token, lừa đảo các nhà đầu tư không nghi ngờ.

Skynet của CertiK có thể giúp chống lại các cuộc tấn công như lừa đảo rút tiền (Exit Scam) bằng cách đánh giá tổng thể tính bảo mật của các dự án Web3 trên sáu khía cạnh: bảo mật mã nguồn, cấu trúc dự án, khả năng phục hồi hoạt động, quản trị, động lực thị trường và uy tín cộng đồng. Kiểm tra với Skynet trước khi đầu tư có thể giúp lọc bỏ nhiều rủi ro một cách hiệu quả. Hơn nữa, người dùng có thể sử dụng các công cụ quét token để hiểu các thông tin cơ bản như tỷ lệ người nắm giữ token, liệu họ có quyền điều chỉnh các thông số token hay không, liệu có thuế giao dịch hay không và liệu đó có phải là một mô hình Ponzi hay không. Ngoài ra, các báo cáo thuộc chuỗi Skynet của CertiK và danh sách Skynet Top 20 cung cấp các tài liệu tham khảo đánh giá bảo mật đáng tin cậy thông qua phân tích bảo mật dựa trên dữ liệu và các tiêu chuẩn đánh giá định lượng minh bạch, giúp xác định các rủi ro có thể dự đoán được.

Từ theo dõi sau sự kiện đến phòng ngừa trước sự kiện

Vào tối ngày 6 tháng 1 theo giờ Bắc Kinh, CertiK đã công bố hợp tác chiến lược với YZi Labs. Theo thỏa thuận, CertiK sẽ phân bổ 1 triệu đô la Mỹ cho quỹ kiểm toán bảo mật chuyên dụng dành cho chương trình EASY Residency của mình và cung cấp các dịch vụ bảo mật như xác minh chính thức, Skynet Boosting và quét bằng AI. YZi Labs sẽ hỗ trợ tạo điều kiện kết nối giữa CertiK và các dự án được ươm tạo của mình, giúp các nhóm dự án hiểu sâu hơn về các sản phẩm và dịch vụ của CertiK.

CertiK cho biết, khi các quốc gia và khu vực như Hoa Kỳ và Liên minh Châu Âu tiếp tục cải thiện luật và quy định liên quan đến Web3, việc giám sát các dự án chắc chắn sẽ ngày càng trở nên nghiêm ngặt hơn. Trong tương lai, các dự án có thể không còn tránh khỏi bị ảnh hưởng bởi các sự cố bảo mật, điều này đặt ra yêu cầu cao hơn đối với việc đưa vào các biện pháp kiểm tra và cơ chế bảo mật ngay từ giai đoạn đầu phát triển dự án. Quỹ bảo mật do CertiK thành lập với sự hợp tác của YZi Labs về cơ bản nhằm mục đích tăng cường các biện pháp bảo mật chủ động cho các dự án Web3.

CertiK hy vọng rằng sự hợp tác này sẽ tạo ra một chuẩn mực cho ngành, khuyến khích nhiều dự án ưu tiên an toàn ngay từ đầu, từ đó nâng cao niềm tin và uy tín chung trong ngành.

CertiK cho biết trong năm qua, công ty đã tích lũy được kinh nghiệm đáng kể trong việc chủ động phòng ngừa rủi ro, bao gồm việc xác định các lỗ hổng bảo mật có rủi ro cao trong một nền tảng meme nổi tiếng và các sản phẩm ví phần cứng. Hơn nữa, sau khi lỗ hổng thực thi mã từ xa React2Shell (CVE-2025-55182) được công bố, nhóm CertiK đã ngay lập tức đánh giá khả năng khai thác và hỗ trợ hơn 40 dự án React/Next.js khắc phục nhanh chóng. Bên cạnh việc xác định rủi ro, CertiK cũng đã ra mắt Skylens, một sản phẩm giúp các dự án giám sát các giao dịch đáng ngờ, đưa ra cảnh báo ngay lập tức khi rủi ro xảy ra để giảm thiểu tổn thất tiềm tàng.

Nhưng những thành tựu này đặt ra một câu hỏi đáng suy ngẫm: tại sao thiệt hại do tin tặc gây ra vẫn tiếp tục gia tăng hàng năm?

Câu trả lời cho câu hỏi này phần lớn liên quan đến ngành công nghiệp "Web3" và "bảo mật". Không giống như ngành công nghiệp internet, nơi diễn ra những cuộc chiến khốc liệt chống lại tin tặc, do bản chất phi tập trung của blockchain, một khi tin tặc xác định được lỗ hổng, chúng hầu như luôn thành công trong cuộc tấn công, với rất ít cơ hội thu hồi thiệt hại. Các dự án Web3 cũng thường thiếu khả năng triển khai giám sát 24/7, và trong trường hợp thiếu sự giám sát của cơ quan quản lý, chúng thiếu động lực để đầu tư thời gian và nguồn lực vào bảo mật. Điều này làm cho khả năng bị phơi bày rủi ro cực kỳ cao khi mã nguồn được công khai.

Khi các cơ quan an ninh tổng hợp số liệu thống kê, họ chỉ cho chúng ta thấy số tiền bị đánh cắp, trong khi "các khoản thiệt hại tiềm năng được thu hồi nhờ các biện pháp an ninh" là một con số không thể định lượng được. Điều này có nghĩa là, nhờ nỗ lực của nhiều công ty an ninh trong ngành, tốc độ tăng trưởng hàng năm của tài sản được thu hồi có thể vượt xa tốc độ tăng trưởng của các khoản thiệt hại. Hơn nữa, các dự án được hưởng lợi từ các công ty an ninh không chủ động công khai việc họ có những lỗ hổng bảo mật, vì vậy nhận thức của chúng ta về tác động thực tế của các công ty an ninh không bị ảnh hưởng mạnh mẽ bởi các con số cụ thể như số tiền bị đánh cắp.

Về các lý do chủ quan, CertiK cho rằng các tội phạm có tổ chức và được lên kế hoạch từ trước như của nhóm Lazarus, liên quan đến đầu tư của nhà nước, rất khó ngăn chặn trước. Lấy vụ việc Bybit làm ví dụ, các quy trình bảo mật của Bybit để chuyển tiền không có lỗi, nhưng hành vi cài đặt mã độc bằng cách xâm nhập vào thiết bị của nhà phát triển phần mềm bảo mật để đạt được mục đích tấn công là điều mà các công ty bảo mật không thể dự đoán trước được.

Để đưa ra một ví dụ không hoàn hảo, bạn có thể dùng cửa có độ an ninh cao để ngăn chặn trộm cắp, nhưng bạn không thể ngăn kẻ trộm phá sập cánh cửa đó.

Con dao hai lưỡi của sự phát triển công nghệ

Các công ty an ninh mạng và tin tặc luôn ở trong một cuộc rượt đuổi không ngừng nghỉ, mỗi bên liên tục tìm cách vượt mặt bên kia. Mỗi khi một tin tặc thành công trong việc thực hiện một cuộc tấn công bằng phương pháp mới, nó lại cung cấp cho các công ty an ninh mạng những khuôn mẫu phòng thủ mới, điều này lại thúc đẩy tin tặc nghiên cứu các phương pháp tấn công mới, tạo ra một vòng luẩn quẩn.

Sự phát triển của trí tuệ nhân tạo (AI) cũng mang lại nhiều bất ổn hơn cho vấn đề an ninh. CertiK, một công ty an ninh mạng, đã ứng dụng rộng rãi AI trong quá trình phát hiện và kiểm toán lỗ hổng bảo mật. Bằng cách phân tích dữ liệu cảnh báo trên chuỗi khối, họ giúp xác định nguyên nhân của các lỗ hổng và đường tấn công; đồng thời, họ sử dụng công nghệ AI để quét các mẫu lỗ hổng đã biết, phân tích logic mã và tạo báo cáo, giúp nâng cao hiệu quả đáng kể. Skynet, được đề cập trước đó, cũng có các công cụ sử dụng AI để đưa ra kết luận phân tích tổng thể.

Trong Hội nghị thường niên Diễn đàn Kinh tế Thế giới (WEF) năm 2026, Giáo sư Ronghui Gu, người sáng lập CertiK, đã có cuộc phỏng vấn độc quyền với CBS tại Davos. Ông cho biết CertiK đã đạt được sự tích hợp sâu rộng giữa công nghệ trí tuệ nhân tạo (AI) và xác thực hình thức. Dựa trên kiến trúc công cụ Spoq tự phát triển, CertiK cải thiện đáng kể khả năng mở rộng và hiệu quả thực thi của quy trình xác thực hình thức bằng cách tích hợp khả năng tự động hóa AI. Giải pháp bảo mật dựa trên AI này cung cấp cho khách hàng tổ chức mức độ bảo mật toán học cao.

Mặt khác, hiện nay, một lượng lớn các cuộc tấn công lừa đảo và tấn công làm giả địa chỉ bằng cách sử dụng các địa chỉ giả mạo có phần đầu và phần cuối giống hệt nhau có thể được sản xuất hàng loạt bằng trí tuệ nhân tạo (AI), làm tăng hiệu quả tấn công của tin tặc. Điều mà trước đây đòi hỏi phải nhắm mục tiêu chọn lọc, giờ đây chỉ cần đánh lừa được một trong mười nghìn người là đã mang lại lợi nhuận cho tin tặc. Đây là một trong những lý do tại sao, đến năm 2025, các cuộc tấn công sẽ không còn giới hạn ở những "cá voi" (người dùng internet lớn, chưa đăng ký).

Theo dữ liệu từ công ty nghiên cứu uy tín Gartner, chi tiêu của người dùng cuối toàn cầu cho an ninh mạng đạt khoảng 193 tỷ đô la (khoảng 1,4 nghìn tỷ nhân dân tệ) vào năm 2024, trong khi các ông lớn internet đầu tư từ 1 tỷ đến 5 tỷ đô la mỗi năm vào an ninh mạng. Trong ngành công nghiệp Web3, vốn có yêu cầu bảo mật thậm chí còn cao hơn, các khoản đầu tư an ninh này chỉ là một giọt nước trong đại dương so với các ông lớn internet.

Theo dữ liệu từ công ty nghiên cứu uy tín Gartner, chi tiêu của người dùng cuối toàn cầu cho an ninh mạng đạt khoảng 193 tỷ đô la (khoảng 1,4 nghìn tỷ nhân dân tệ) vào năm 2024, trong khi các ông lớn internet đầu tư từ 1 tỷ đến 5 tỷ đô la mỗi năm vào an ninh mạng. Trong ngành công nghiệp Web3, vốn có yêu cầu bảo mật thậm chí còn cao hơn, các khoản đầu tư an ninh này chỉ là một giọt nước trong đại dương so với các ông lớn internet.

Việc thiếu nhận thức, nhân tài, kinh phí và nguồn lực đang cản trở sự phát triển năng lực bảo mật trong ngành công nghiệp Web3. Thực tế là hầu hết các công ty bảo mật chủ yếu tập trung vào mảng kinh doanh B2B cũng cho thấy sự mất cân bằng giữa cung và cầu. Làm thế nào để tìm ra mô hình lợi nhuận hợp lý cho các công cụ bảo mật B2C, và liệu bảo hiểm có thể bao phủ ngành công nghiệp Web3 hay không, là những câu hỏi cần được tất cả các bên tham gia, bao gồm cả các công ty bảo mật, cùng nhau nghiên cứu.

Tất cả bình luận